Lumma Stealer, một trong những mã độc đánh cắp thông tin nguy hiểm nhất, đã bị Microsoft và các cơ quan thực thi pháp luật toàn cầu phá vỡ thành công. Đội ngũ Digital Crimes Unit (DCU) của Microsoft vừa công bố một chiến dịch quốc tế nhằm vô hiệu hóa Lumma Stealer, một biến thể của phần mềm độc hại chuyên đánh cắp thông tin được các nhóm tội phạm và các tác nhân đe dọa trên toàn thế giới sử dụng phổ biến.

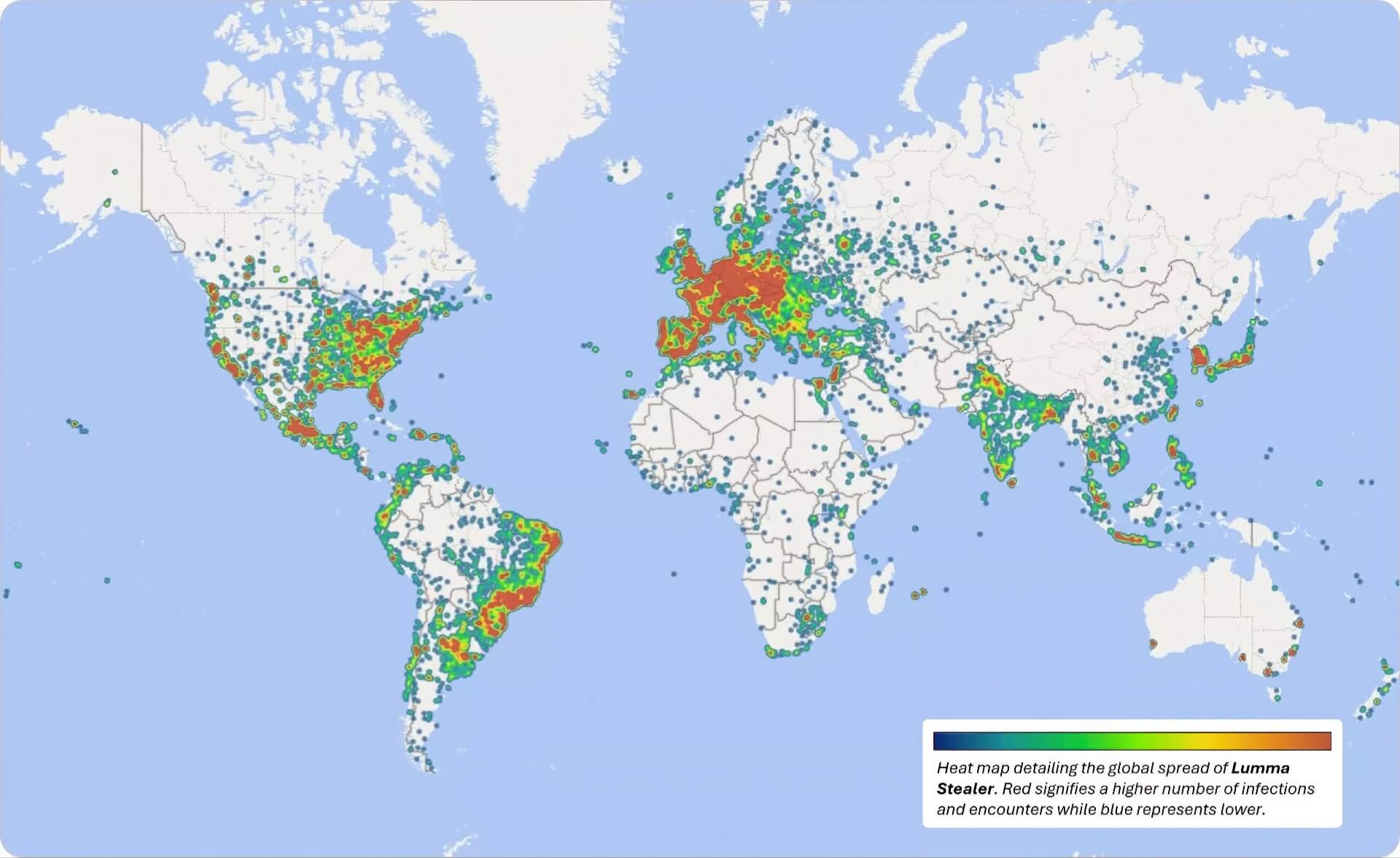

Trong khoảng thời gian từ ngày 16/3 đến 16/5/2025, Microsoft đã xác định hơn 394.000 máy tính Windows bị nhiễm Lumma. Sau khi nhận được lệnh từ Tòa án Quận Hoa Kỳ tại Quận Bắc Georgia, Microsoft đã thu giữ 2.300 tên miền tạo nên xương sống của cơ sở hạ tầng Lumma. Bộ Tư pháp Hoa Kỳ cũng đã thu giữ cấu trúc điều khiển trung tâm của Lumma và phá vỡ các thị trường trực tuyến bán Lumma.

Theo một phát ngôn viên của Microsoft, Lumma dễ dàng phân phối, khó phát hiện và có thể được lập trình để vượt qua một số biện pháp phòng thủ bảo mật nhất định, khiến nó trở thành công cụ hàng đầu cho tội phạm mạng và các tác nhân đe dọa trực tuyến. Nó được tội phạm mạng sử dụng như một công cụ hiệu quả để có được quyền truy cập ban đầu vào tài khoản hoặc thông tin nhạy cảm để tạo điều kiện cho các loại tội phạm mạng khác như ransomware và gian lận.

Cách thức hoạt động và khả năng của Lumma Stealer

Lumma Stealer, còn được gọi là LummaC2, là một dịch vụ Malware-as-a-Service (MaaS) có khả năng đánh cắp dữ liệu từ nhiều trình duyệt khác nhau. Tội phạm mạng đã sử dụng Lumma để đánh cắp mật khẩu, thẻ tín dụng, thông tin tài khoản ngân hàng và ví tiền điện tử trong các chiến dịch tấn công lớn trong những năm gần đây.

LummaC2 là một Infostealer dạng Malware-as-a-Service đã hoạt động từ cuối năm 2022 và ngày càng phổ biến trong giới tội phạm mạng. Mã độc này có khả năng thu thập thông tin đăng nhập và cookie từ trình duyệt, định vị ví tiền điện tử được lưu trữ cục bộ và các tiện ích mở rộng, đồng thời nhắm vào các VPN cùng với các ứng dụng internet khác nhau.

Ngoài ra, Lumma còn thu thập nhiều loại tài liệu (PDF, DOCX, RTF) từ hồ sơ người dùng cục bộ và đánh cắp metadata về máy bị nhiễm để khai thác thêm. Mã độc này lây lan qua nhiều kênh, bao gồm email lừa đảo, quảng cáo độc hại, tải xuống từ các trang web bị xâm phạm và thách thức Captcha giả mạo.

Chiến dịch quốc tế tiêu diệt Lumma Stealer

Europol và Microsoft đã phối hợp để phá vỡ Infostealer lớn nhất thế giới – Lumma. Chiến dịch chung này nhắm vào hệ sinh thái tinh vi cho phép tội phạm khai thác thông tin bị đánh cắp ở quy mô lớn. Microsoft đã làm việc với tòa án liên bang ở Georgia, Bộ Tư pháp Hoa Kỳ, Europol và Trung tâm Kiểm soát Tội phạm mạng Nhật Bản để phá vỡ cơ sở hạ tầng của Lumma.

Các tên miền bị thu giữ hiện được chuyển hướng đến các sinkhole do Microsoft kiểm soát, vừa bảo vệ người dùng vừa cung cấp cho các nhà phân tích thông tin chi tiết mới về hoạt động độc hại. Với cơ sở hạ tầng bị phá vỡ, doanh nghiệp Lumma đã thực sự bị đóng cửa.

Microsoft đã xác định nhà phát triển chính đứng sau Lumma là một hacker Nga được biết đến với biệt danh “Shamel”. Trong một cuộc phỏng vấn gần đây với một nhà nghiên cứu bảo mật mạng, hacker này tuyên bố có khoảng 400 khách hàng hoạt động. Điều đó có thể không còn đúng nữa, vì Windows Defender và các công cụ bảo mật endpoint khác của Microsoft giờ đây có thể phát hiện đáng tin cậy mã độc gần như đã bị vô hiệu hóa này.

Tổng kết: Chiến dịch quốc tế do Microsoft dẫn đầu đã thành công trong việc phá vỡ Lumma Stealer, một trong những mã độc đánh cắp thông tin nguy hiểm nhất hiện nay. Với việc vô hiệu hóa hơn 2.300 tên miền độc hại và thu giữ cấu trúc điều khiển trung tâm, Microsoft và các đối tác đã bảo vệ hơn 394.000 máy tính Windows khỏi bị đánh cắp mật khẩu, thông tin thẻ tín dụng và ví tiền điện tử. Việc phá vỡ các công cụ mà tội phạm mạng thường xuyên sử dụng có thể tạo ra tác động đáng kể và lâu dài đối với tội phạm mạng, vì việc xây dựng lại cơ sở hạ tầng độc hại và tìm kiếm các công cụ khai thác mới tốn thời gian và tiền bạc. Người dùng nên thường xuyên cập nhật phần mềm bảo mật và sử dụng các giải pháp antivirus đáng tin cậy để bảo vệ thông tin cá nhân và doanh nghiệp khỏi các mối đe dọa tương tự trong tương lai.